API-Gateway Security

Ein API-Gateway ist eine wesentliche Komponente einer API-Managementlösung. Es ist der Schlüssel zur API-Security und schützt die zugrunde liegenden Daten wie ein Pförtner, der die Authentifizierung und Autorisierung überprüft und den Datenverkehr verwaltet. In diesem Beitrag werden wir die Funktionsweise eines API-Gateways und die 10 wichtigsten Bedrohungen für die API-Security von heute erörtern. Sie erfahren außerdem, warum es absolut notwendig ist, ein API-Gateway zu haben, wenn APIs angeboten und konsumiert werden.

API-Gateway Security – Was ist ein API-Gateway?

Das API-Gateway ist ein wichtiger Teil einer API-Solution. API-Gateways setzen Richtlinien durch, die Sicherheitsaspekte wie die Authentifizierung, Autorisierung oder das Traffic-Management steuern. Das API-Gateway ist vergleichbar mit einem Pförtner, der die zugrunde liegenden Daten bewacht. API-Gateways wie das der SEEBURGER AG sorgen für Transparenz im API-bezogenen Datenverkehr und helfen, die vom Markt und der Branche gestellten API-Anforderungen zu erfüllen.

API-Gateway Security – Umgesetzt durch Policies

Policies sind Regeln, die der Gestaltung und Sicherheit der zugrundeliegenden Dienste dienen und damit das Verhalten der API bestimmen. Policies können verschiedenen Gruppen zugeordnet werden, z. B. dem Traffic-Management oder der Authentifizierung/Autorisierung. Die Struktur einer Policy ist immer gleich – es muss mindestens eine Regel geprüft und die daraus resultierende Aktion ausgeführt werden. All dies geschieht innerhalb des API-Gateways, das für die Durchsetzung von Richtlinien verantwortlich ist. Die Richtlinien können auf verschiedenen Ebenen implementiert werden:

- Methodenebene: Die Richtlinie gilt für diese spezifische Methode, z.B. getOrder.

- Ressourcenebene: Die Richtlinie bezieht sich auf eine bestimmte Ressource und die zugrundeliegenden Methoden.

- API-Ebene: Die Richtlinie bezieht sich auf die gesamte API.

API-Gateway Security – Policy zum Traffic-Management

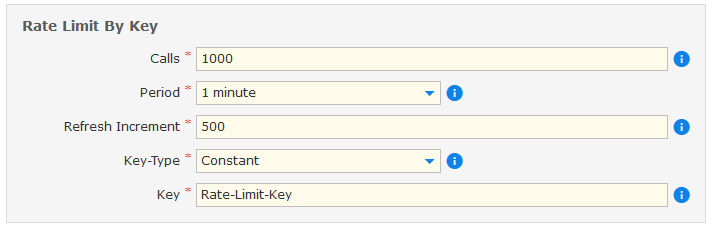

Es ist wichtig, die Anzahl der Aufrufe einer API innerhalb einer bestimmten Zeitspanne einzuschränken, z.B. zum Schutz der Backend-Systeme, die in einem bestimmten Zeitraum nur eine bestimmte Anzahl von Anfragen bearbeiten können, oder zum Schutz vor DoS-Angriffen. Dies geschieht mit Hilfe einer „Rate Limit By Key“ Policy. Die Policy besteht aus 5 Teilen.

- Calls: Mögliche Anzahl an Aufrufen innerhalb des Zeitrahmens.

- Period: Definiert den Zeitrahmen. Nach Ablauf des gewählten Zeitraums werden die Aufrufe aktualisiert und sind wieder verfügbar.

- Refresh Increment: Anzahl der Aufrufe, die nach dem gewählten Zeitraum aufgefrischt werden. Wenn die Anzahl der Aufrufe gleich dem Refresh Increment ist, werden alle Aufrufe aktualisiert. Es ist aber auch möglich, nur eine bestimmte Anzahl von Aufrufen zu aktualisieren, z. B. 500 von 1000.

- Key-Type: Gibt die Art des Keys an, der für die Limitierung notwendig ist.

- Key: Legt den Schlüssel fest, der überprüft wird.

API Gateway Security – Policy zur Prüfung eines JWT

Ein JSON Web Token (JWT) ist ein Zugriffstoken, das Rechte für den aufrufenden Benutzer enthält. JWTs werden häufig verwendet, wenn ein externer Identity Provider vorhanden ist. Die Richtlinie prüft, ob der eingehende API-Aufruf ein JWT enthält und ob es gültig ist. Im zweiten Schritt werden die enthaltenen Rechte mit den in der Richtlinie angegebenen Rechten geprüft. Wenn die erforderlichen/angegebenen Rechte und die Rechte in der JWT nicht übereinstimmen, wird der API-Aufruf blockiert. In unserem Beitrag über API-Authentifizierung erfahren Sie mehr über JWT.

API Gateway Security – hiervor schützt das API-Gateway

Es gibt viele mögliche Bedrohungen und Angriffe in der API-Umgebung. Das Open Web Application Security Project, OWASP, veröffentlichte die neueste Liste der Top 10:

- Fehlerhafte Autorisierung auf Objektebene

- Fehlerhafte Benutzerauthentifizierung

- Übermäßige Datenexposition

- Mangel an Ressourcen & Ratenbegrenzung

- Fehlerhafte Autorisierung auf Funktionsebene

- Massenzuweisung

- Fehlerhafte Sicherheitskonfiguration

- Injektion

- Ungenügendes Asset-Management

- Unzureichende Protokollierung und Überwachung

Alle OWASP API Security Project Dokumente sind frei verfügar.

Es ist wichtig zu beachten, dass das API-Gateway und seine Policies zwar eine wichtige Rolle für die API-Security spielen, sie decken jedoch nicht annähernd alle möglichen Bedrohungen ab. Es bedarf eines umfassenderen Überblicks, der auch Themen wie das allgemeine API-Design und mehr umfasst.

Möchten Sie mehr über APIs erfahren? Lesen Sie unsere Blogs, Was ist API-Integration und Was ist API-Management sowie unseren Leitfaden APIs – von API Management bis API Solution.

Vielen Dank für Ihre Nachricht

Wir freuen uns über Ihr Interesse an SEEBURGER

Haben Sie Fragen oder Anmerkungen?

Wir freuen uns hier über Ihre Nachricht.

Ein Beitrag von: Tim Allgaier

Tim Allgaier war seit 2019 bei SEEBURGER als Technischer Produktmanager für die Business Integration Suite tätig. Sein Schwerpunkt lag auf dem Thema API Management. Während seines Master-Studiums der Wirtschaftsinformatik arbeitete Tim Allgaier in verschiedenen Positionen im Themenbereich Software Management und IT Service Management. In seiner Freizeit beschäftigt sich Tim Allgaier hauptsächlich mit sportlichen Aktivitäten wie Tischtennis.